از ایمیل گرفته تا بانکداری ، تلفن های هوشمند اصلی ترین مرکز زندگی آنلاین ما هستند. جای تعجب نیست که تلفن های هوشمند به عنوان اهداف مشترک هکرهای آنلاین با رایانه رقابت می کنند. و علی رغم تلاش های گوگل و اپل ، بدافزارهای تلفن همراه همچنان در فروشگاه های رسمی برنامه ها قرار می گیرند – و این برنامه های مخرب هر روز زیرکانه تر می شوند. طبق گزارش شرکت امنیتی McAfee ، بیش از نیمی از برنامه های مخرب میتوانند تلفن همراه آیفون را هک کنند ، همچنین بدافزارهای بیشتری دستگاه های Android را هدف قرار می دهند. مکآفی در گزارش سالانه ی بدافزار خود ، MalwareBytes از افزایش نرم افزارهای مخرب تهاجمی و بدافزارهای پیش نصب شده در دستگاه های Android که برای سرقت اطلاعات – یا به سادگی توجه قربانیان استفاده شده است – خبر داد.

بدافزار همچنین می تواند شامل نرم افزارهای جاسوسی باشد که محتوای دستگاه را کنترل می کند ، برنامه هایی ربات ها مانند که از پهنای باند اینترنت دستگاه برای استفاده و ارسال هرزنامه استفاده می کنند یا صفحات فیشینگ که با ورود به یک برنامه قانونی و مصالحه شده ، ورودی های کاربر را سرقت می کنند.

این برنامه اغلب از منابع غیر رسمی ، از جمله پیوندهای فیشینگ ارسال شده از طریق ایمیل یا پیام ، و همچنین وب سایت های مخرب بارگیری می شود. (در حالی که کارشناسان امنیتی توصیه می کنند همیشه از فروشگاه های رسمی برنامه – مانند فروشگاه برنامه اپل یا Google Play) بارگیری کنید – برخی از کشورها نمی توانند از این منابع به برنامه های خاصی دسترسی پیدا کنند.

سپس برنامه های جاسوسی تجاری وجود دارد که برای بارگیری در تلفن به دسترسی فیزیکی نیاز دارند – که اغلب توسط افراد مشهور مانند شریک زندگی یا والدین انجام می شود – و می توانند همه آنچه را که روی دستگاه رخ می دهد کنترل کنند.

مطمئن نیستید که هک شده اید؟ ما در مورد چگونگی تشخیص هک یک تلفن هوشمند صحبت کردیم. و ، ما دوازده روش هک شدن تلفن شما و مراحلی را که می توانید برای محافظت از خود بردارید ، بررسی می کنیم.

6 نشانه ای که نشان می دهد تلفن شما هک شده است

1. کاهش قابل توجه در طول عمر باتری

در حالی که طول عمر باتری تلفن به طور اجتناب ناپذیری با گذشت زمان کاهش می یابد ، ممکن است یک تلفن هوشمند که توسط بدافزار به خطر افتاده است ، باتری گوشی به طور قابل توجهی کاهش یابد. زیرا ممکن است بدافزار – یا برنامه جاسوسی – از منابع تلفن برای اسکن دستگاه و انتقال اطلاعات به یک سرور مجرم استفاده کند.

2. عملکرد کند

آیا می بینید که تلفن شما مرتباً یخ می زند یا برنامه های خاصی خراب می شوند؟ این ممکن است به دلیل بدافزاری باشد که منابع تلفن را بیش از حد بارگیری می کند یا با برنامه های دیگر درگیر می شود.

همچنین ممکن است با وجود تلاش برای بستن برنامه ها ، یا همچنان تلفن خود خراب و یا مجدداً راه اندازی شود ، و به طور مداوم در حال اجرا باشید.

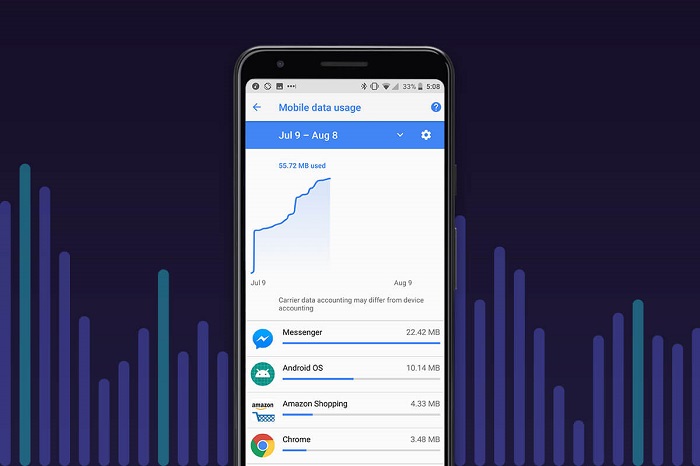

3. استفاده زیاد از داده ها یا اینترنت

یکی دیگر از علائم که نشان می دهد تلفن به خطر افتاده ، صورتحساب داده های غیرمعمول بالا در پایان ماه است که می تواند از طریق بدافزارها یا برنامه های جاسوسی اجرا شده در پس زمینه باشد و اطلاعات را به سرور خود بازگرداند.

4. تماس یا پیامک خروجی که ارسال نکرده اید

اگر لیستی از تماس یا پیامک به شماره هایی را که نمی شناسید مشاهده می کنید ، مراقب باشید – این می تواند اعدادی باشند که بدافزار تلفن شما را مجبور به تماس با آنها می کند. عواید آن در کیف پول مجرم سایبری قرار دارد. در این صورت ، هرگونه هزینه ای را که تشخیص نمی دهید ، قبض تلفن خود را بررسی کنید.

5. پاپ آپ های رمز و راز

اگرچه همه پنجره های بازشو به معنای هک شدن تلفن شما نیستند ، اما هشدارهای مداوم بازشو می تواند نشان دهنده آلوده شدن تلفن شما به ابزارهای تبلیغاتی مزاحم باشد ، نوعی بدافزار که دستگاه ها را مجبور می کند صفحات خاصی را که از طریق کلیک درآمد کسب می کنند مشاهده کنند. حتی اگر یک پنجره بازشو نتیجه یک تلفن در معرض خطر نباشد ، ممکن است بسیاری از آنها پیوندهای فیشینگ باشند که سعی دارند کاربران را به نوشتن اطلاعات حساس برسانند – یا بدافزارهای بیشتری را بارگیری کنند.

6. فعالیت غیرمعمول در هر حساب متصل به دستگاه

اگر یک هکر به تلفن شما دسترسی داشته باشد ، آنها به حساب های شما نیز دسترسی دارند – از رسانه های اجتماعی گرفته تا ایمیل تا برنامه های مختلف شیوه زندگی یا بهره وری و… این امر می تواند خود را در فعالیت های حساب های شما نشان دهد ، مانند بازنشانی گذرواژه ، ارسال ایمیل ، علامت گذاری ایمیل های خوانده نشده که یادتان نمی رود آنها را بخوانید یا ثبت نام برای حساب های جدیدی که ایمیل های تأیید آنها در صندوق ورودی شماست.

در این صورت ، شما می توانید در معرض خطر تقلب در هویت باشید ، جایی که مجرمان با استفاده از اطلاعات گرفته شده از حسابهای شما ، حسابهای جدید یا خط اعتباری به نام شما باز می کنند. بهتر است قبل از اجرای مشکل امنیتی بر روی تلفن خود ، گذرواژه های خود را تغییر دهید – بدون اینکه آنها را در تلفن خود به روز کنید.

در صورت هک شدن تلفن چه باید کرد

اگر هرکدام از این علائم تلفن هوشمند هک شده را تجربه کرده اید ، بهترین مرحله برای دانلود یک برنامه امنیتی تلفن همراه است.

برای اندروید ، ما Bitdefender یا McAfee را به خاطر مجموعه ویژگی های قوی و رتبه بندی بالای آزمایشگاه های تجزیه و تحلیل بدافزار مستقل پیشنهاد میکنیم.

و اگرچه ممکن است آیفون ها کمتر در معرض هک باشند ، اما از ایمنی بالایی برخوردار نیستند. به دنبال برنامه های پرچم iOS باشید که به طور مخرب ، شبکه های Wi-Fi بالقوه خطرناکی عمل می کنند ، و اگر آیفون جیلبریک شده باشد (که خطر هک شدن آن را افزایش می دهد). برای محافظت از هویت ، از جمله هشدارهای مربوط به ورود به سیستم ، ماهانه 2.99 دلار رایگان است.

چه کسی تلفن شما را هک می کند؟

در حال حاضر ، جاسوسی دولت چنان امری رایج است که ممکن است از این حساسیت برخوردار شویم که NSA بر تماس های تلفنی ما ضربه می زند یا FBI هر زمان که بخواهد کامپیوترهای ما را هک می کند. با این وجود ابزارهای فنی و انگیزه های دیگری وجود دارد که هکرها ، مجرمان و حتی افرادی که می شناسیم مانند همسر یا کارفرما ، تلفن های ما را مورد حمله قرار داده و به حریم خصوصی ما حمله کنند. و مگر اینکه شما یک هدف پررنگ باشید – روزنامه نگار ، سیاستمدار ، مخالف سیاسی ، مجری بازرگانی ، جنایتکار – که علاقه خاصی را جلب می کند ، به احتمال زیاد کسی که به شما نزدیک است از یک نهاد دولتی است که جاسوسی می کند.

12 راه برای هک شدن تلفن شما

از تخلفات هدفمند تا تصرف زمین ، فرصتی است برای دریافت اطلاعات افراد غیرمنتظره ، در اینجا دوازده روش جاسوسی برای تلفن همراه شما وجود دارد – و شما می توانید در این مورد چه کاری انجام دهید.

1. برنامه های جاسوسی

برنامه های مانیتورینگ تلفن بصورت پنهانی مکان شخصی را ردیابی می کنند و ارتباطات وی را رد می کنند. بسیاری از آنها برای شرکای مشکوک بی اعتماد ارسال می شوند ، اما هنوز هم بیشتر به عنوان ابزاری قانونی برای والدین نگران کننده ایمنی برای نگهداری اطلاعات فرزندانشان به بازار عرضه می شود. از چنین برنامه هایی می توان برای مشاهده از راه دور پیام های متنی ، ایمیل ها ، تاریخچه اینترنت و عکس ها استفاده کرد. حتی تماس تلفنی و موقعیت های GPS را وارد کنید. حتی ممکن است برخی از آنها میکروفن تلفن را ربوده و مکالمات شخصی را ضبط کنند. اساساً ، تقریباً هر کاری که یک هکر بخواهد با تلفن شما انجام دهد ، با این برنامه ها امکان پذیر است.

هنگامی که ما برنامه های جاسوسی تلفن همراه را مطالعه کردیم ، متوجه شدیم که آنها می توانند هر آنچه را که وعده داده اند انجام دهند. بدتر از این ، نصب آنها برای هر کسی آسان بود و شخصی که مورد جاسوسی قرار می گرفت ، عاقلانه تر از این نبود که هر حرکتی در آنجا ردیابی شود.

احتمال

برنامه های جاسوسی در Google Play و همچنین فروشگاه های غیررسمی برای برنامه های iOS و Android در دسترس هستند ، بارگیری یکی از آنها برای افرادی که به تلفن شما دسترسی دارند بسیار آسان است.

چگونه از خود محافظت کنید

از آنجا که نصب برنامه های جاسوسی نیاز به دسترسی فیزیکی به دستگاه شما دارد ، قرار دادن رمز عبور بر روی تلفن شما احتمال دسترسی شخص به تلفن شما را تا حد زیادی کاهش می دهد. و از آنجا که برنامه های جاسوسی غالباً توسط شخص نزدیک شما نصب می شود (همسر یا شخص دیگری مهم است) ، کدی را انتخاب کنید که توسط شخص دیگری حدس زده نشود.

- لیست برنامه های خود را برای برنامه هایی که نمی شناسید مرور کنید.

- آیفون خود را فرار از زندان نکنید / Jailbreak An Iphone !! “اگر دستگاهی فرار از زندان نباشد ، همه برنامه ها نشان داده می شوند.” “اگر این نرم افزار جاسوسی شده باشد ، برنامه های جاسوسی می توانند در اعماق دستگاه خود پنهان شوند و اینکه آیا نرم افزار امنیتی می تواند آن را پیدا کند ، به پیچیدگی برنامه جاسوسی بستگی دارد [زیرا نرم افزار امنیتی برای بدافزار شناخته شده اسکن می کند].”

- برای آیفون ها ، اطمینان حاصل کنید که تلفن شما Jailbreak نیست ، همچنین از بارگیری برنامه جاسوسی بر روی تلفن شما جلوگیری می کند ، زیرا چنین نرم افزاری – که عملکردهای سطح سیستم را تضعیف می کند – آن را به App Store نمی رساند.

- یک برنامه امنیتی موبایل بارگیری کنید. برای اندروید ، ما Bitdefender یا McAfee را انتخاب می کنیم و برای iOS ، Lookout را برای iOS توصیه می کنیم.

2. پیام های فیشینگ

دوستی که شما را ترغیب می کند این عکس از شب گذشته را بررسی کنید ، متن های پیامکی حاوی پیوندهای فریبنده با هدف دزدیدن اطلاعات حساس (که به اصطلاح فیشینگ یا ”خرابکاری” شناخته می شوند) و با توجه به اینکه مردم معمولاً در طول روز برنامه های ایمیل خود را چک می کنند ، ایمیل های فیشینگ برای مهاجمان به همان اندازه سودآور هستند.

تلفنهای Android ممکن است طعمه متنی با پیوند برای بارگیری برنامه های مخرب شوند (همین کلاهبرداری برای گوشیهای آیفون رایج نیست ، که معمولاً غیرقابل فرار از زندان هستند و بنابراین نمی توانند برنامه ها را از جایی به جز App Store بارگیری کنند.) اگر بخواهید یک برنامه غیررسمی را بارگیری کنید و از شما اجازه نصب آن را بگیرید ، Android به شما هشدار می دهد – این هشدار را نادیده نگیرید.

چنین برنامه های مخربی ممکن است اطلاعات تلفن کاربر را در معرض دید قرار دهند ، یا حاوی یک پوشش فیشینگ باشند که برای سرقت اطلاعات ورود به سیستم از برنامه های هدفمند طراحی شده است – به عنوان مثال بانک کاربر یا برنامه ایمیل.

احتمال

کاملاً محتمل است مردم یاد گرفته اند که نسبت به نامه های الکترونیکی که از آنها می خواهند “برای دیدن این فیلم خنده دار کلیک کنند!” تردید دارند ، آزمایشگاه امنیتی کسپرسکی خاطر نشان می کند که آنها در تلفن های خود کمتر احتیاط می کنند.

چگونه از خود محافظت کنید

- بخاطر داشته باشید که چگونه معمولاً هویت خود را با حسابهای مختلف تأیید می کنید – به عنوان مثال ، بانک شما هرگز از شما نمی خواهد رمز ورود یا پین کامل خود را وارد کنید.

- بخش فیشینگ IRS را بررسی کنید تا با نحوه ارتباط آژانس مالیاتی با مردم آشنا شوید و ارتباطات دریافتی را تأیید کنید

- از کلیک کردن روی پیوندهای شماره هایی که نمی دانید یا در پیام های مبهم و عجیب دوستان ، به خصوص اگر نمی توانید URL کامل را ببینید ، خودداری کنید.

- اگر روی پیوند کلیک کنید و سعی کنید یک برنامه غیر رسمی را بارگیری کنید ، تلفن Android شما باید قبل از نصب آن را به شما اطلاع دهد. اگر هشدار یا برنامه را نادیده گرفتید در غیر این صورت امنیت Android را ندیدید و کلیک زدید ، برنامه را حذف کرده و یا اسکن امنیت تلفن همراه را اجرا کنید.

3. دسترسی غیرمجاز به iCloud یا حساب Google

حساب های هک شده iCloud و Google به اطلاعات حیرت انگیز پشتیبان گرفته شده از تلفن هوشمند شما دسترسی دارند – عکس ها ، دفترچه تلفن ، مکان فعلی ، پیام ها ، گزارش های تماس و در مورد iCloud Keychain ، رمزهای عبور ذخیره شده در حساب های ایمیل ، مرورگرها و سایر برنامه ها. و فروشندگان نرم افزارهای جاسوسی در آنجا وجود دارند که به طور خاص محصولات خود را در برابر این آسیب پذیری ها به بازار عرضه می کنند.

مجرمان آنلاین ممکن است در عکس های افراد عادی ارزش زیادی پیدا نکنند – برخلاف تصاویر برهنه افراد مشهور که به سرعت درز می کنند – اما آنها می دانند که صاحبان عکس ها این کار را انجام می دهند ، که می تواند منجر به گروگان گرفتن حساب ها و محتوای آنها به صورت دیجیتالی شود مگر اینکه قربانیان دیه می پردازند.

دسترسی به یک ایمیل اصلی می تواند منجر به هک شدن اثر دومینویی در همه حساب هایی شود که ایمیل به آنها پیوند داده شده است – از حساب فیس بوک شما به حساب شرکت مخابراتی تلفن همراه خود ، و زمینه را برای عمق سرقت هویت فراهم می کند که اعتبار شما را به خطر بیاندازد.

احتمال

“این یک خطر بزرگ است. تمام نیاز مهاجم یک آدرس ایمیل است. دسترسی به تلفن و شماره تلفن وجود ندارد. ” اگر به طور اتفاقی از نام خود در آدرس ایمیل خود ، آدرس ایمیل اصلی خود برای ثبت نام در iCloud / Google و رمز عبور ضعیفی استفاده کنید که شامل اطلاعات قابل شناسایی شخصی باشد ، برای هکری که به راحتی می تواند چنین اطلاعاتی را از شبکه های اجتماعی یا موتورهای جستجو پیدا کند.

چگونه از خود محافظت کنید

- یک رمز عبور قوی برای این حساب های کلیدی (و مانند همیشه ایمیل خود) ایجاد کنید.

- اعلان های ورود را فعال کنید تا از ورود به سیستم از طریق رایانه ها یا مکان های جدید آگاه شوید.

- احراز هویت دو مرحله ای را فعال کنید تا حتی اگر کسی رمز ورود شما را پیدا کند ، بدون دسترسی به تلفن شما نتواند به حساب شما دسترسی پیدا کند.

- برای جلوگیری از بازنشانی گذرواژه شخصی ، هنگام تنظیم سوالات امنیتی گذرواژه ، دروغ بگویید. تعجب خواهید کرد که چند سوال امنیتی به اطلاعاتی بستگی دارد که به راحتی در اینترنت در دسترس است یا توسط خانواده و دوستانتان به طور گسترده ای شناخته شده است.

4. هک بلوتوث

هرگونه اتصال بی سیم ممکن است برای جستجوی سایبرها آسیب پذیر باشد – و در اوایل سال جاری ، محققان امنیتی پآسیب پذیری را در دستگاه های Android 9 و دستگاه های قدیمی تر پیدا کردند که به هکرها اجازه می دهد به طور مخفیانه از طریق بلوتوث متصل شوند ، سپس داده ها را روی دستگاه مربوطه دهند. (در دستگاه های Android 10 ، این حمله بلوتوث را غیرفعال می کند و اتصال را غیرممکن می کند.)

اگرچه این آسیب پذیری به زودی در به روزرسانی های امنیتی حل شده است ، ممکن است مهاجمان بتوانند اتصال بلوتوث شما را از طریق سایر آسیب پذیری ها هک کنند – یا با فریب دادن شما برای جفت شدن با دستگاه خود با دادن نام دیگری به آن (مانند “AirPods” یا نام جهانی دیگر) و پس از اتصال ، اطلاعات شخصی شما در معرض خطر قرار می گیرد.

احتمال

دیمیتری گالوف ، پژوهشگر امنیتی در کسپرسکی می گوید: “این احمال بسیار پایین است ، مگر اینکه یک حمله هدفمند باشد.” حتی در آن صورت ، عوامل زیادی باید برای ایجاد آن لازم است. “

چگونه از خود محافظت کنید

- بلوتوث خود را فقط وقتی از آن استفاده می کنید روشن کنید

- برای جلوگیری از گرفتار شدن به درخواست های مرتبط جاسوسی ، دستگاهی را در جمع جفت نکنید.

- همیشه به محض کشف به روزرسانی های امنیتی آپدیت کنید

5. تعویض سیم کارت

مجرمان اینترنتی می توانند از شرکتهای تلفن همراه فراخوانی کنند تا خود را به عنوان مشتریانی مشروع (صاحب سیم کارت) معرفی کنند که از حسابهای خود قفل شده اند. با ارائه اطلاعات شخصی به سرقت رفته ، آنها می توانند با دریافت سیم کارت شماره تلفن را به دستگاه خود منتقل کرده و از آن استفاده کنند تا در نهایت حسابهای آنلاین شخص را بدست آورند. به عنوان مثال ، در یک سری سرقت های دسته اینستاگرام ، هکرها با استفاده از نامهای شناخته شده ورود به سیستم ، درخواست تغییر رمز عبور و رهگیری احراز هویت چند عاملی را که به شماره تلفن دزدیده شده ارسال شده است ، می کنند.

احتمال

در حال حاضر ، تعویض سیم کارت به ویژه در آفریقا و آمریکای لاتین رواج دارد. “اما ما در مورد پرونده های مدرن از کشورهای مختلف در سراسر جهان اطلاعات داریم.”

چگونه از خود محافظت کنید

- برای پین شرکت مخابراتی خود از اعداد حدس زدن استفاده نکنید – مانند تولد یا تولد خانواده ، همه این موارد را می توانید در رسانه های اجتماعی پیدا کنید.

- به جای پیام کوتاه ، یک برنامه احراز هویت مانند Authy یا Google Authenticator انتخاب کنید. “این اقدام در بیشتر موارد از شما محافظت می کند.”

- از رمزهای عبور قوی و احراز هویت چند عاملی برای همه حساب های آنلاین خود استفاده کنید تا خطر هک شدن اطلاعات شخصی استفاده شده برای ربودن سیم کارت شما را به حداقل برسانید.

6. دوربین تلفن هک شده

از آنجا که تماس ویدیویی برای ارتباطات شغلی و خانوادگی شیوع پیدا می کند ، اهمیت ایمن سازی وب کم های رایانه از هکرها را برجسته می کند – اما این دوربین تلفن روبرو نیز می تواند در معرض خطر باشد. به عنوان مثال ، یک اشکال ثابت در برنامه Android Android Camera ، به مهاجمان اجازه می دهد تا فیلم ضبط کنند ، عکسها را بدزدند و از مکان موقعیت جغرافیایی تصاویر استفاده کنند ، در حالی که برنامه های مخرب با دسترسی به برنامه دوربین شما مجرمان سایبری را قادر میسازد تا از دوربین شما دزدی کنند.

احتمال

هک وب کم خیلی کمتر اتفاق می افتد.

چگونه از خود محافظت کنید

- همیشه با بروزرسانی های امنیتی همه برنامه ها و دستگاه خود آپدیت کنید.

7. برنامه هایی که برای نصب بیش از حد مجوزها را درخواست می کنند

در حالی که بسیاری از برنامه ها برای جمع آوری داده ها بیش از حد از مجوزها را درخواست می کنند ، ممکن است برخی از آنها مخرب تر باشند – به ویژه اگر از فروشگاه های غیر رسمی بارگیری شوند – درخواست دسترسی سرزده به هر چیزی از داده های موقعیت مکانی شما تا دوربین را دارند.

طبق تحقیقات کسپرسکی ، بسیاری از برنامه های مخرب در سال 2020 از دسترسی به Accessibility Service بهره می برند ، حالتی که برای تسهیل استفاده از تلفن های هوشمند برای افراد معلول طراحی شده است. “با مجوز استفاده از این برنامه ، برنامه های مخرب تقریباً برای تعامل با رابط سیستم و برنامه ها تقریباً بی حد و مرز هستند.” بعنوان مثال برخی از برنامه های stalkerware از این مجوز استفاده می کنند.

برنامه های رایگان VPN همچنین احتمالاً مقصر درخواست بیش از حد مجوزها هستند. در سال 2019 ، محققان دریافتند که دو سوم 150 برنامه برتر VPN که بیشترین بارگیری در Android را دارند ، درخواست داده های حساس مانند مکان کاربران را ارائه می دهند.

احتمال

بیش از حد درخواست مجوز معمولاً اتفاق می افتد.

چگونه از خود محافظت کنید

- مجوزهای برنامه را بخوانید و از بارگیری برنامه هایی که درخواست دسترسی بیش از نیاز به کار را دارند ، اجتناب کنید.

- حتی اگر به نظر می رسد مجوزهای یک برنامه با عملکرد آن مطابقت دارد ، بررسی ها را به صورت آنلاین بررسی کنید.

- برای Android ، یک برنامه ضد ویروس مانند Bitdefender یا McAfee بارگیری کنید که برنامه ها را قبل از بارگیری اسکن می کند و همچنین فعالیت مشکوک را روی برنامه هایی که دارید پرچم گذاری می کنید.

8. جاسوسی از طریق شبکه های Wi-Fi باز شده

شنوندگان در یک شبکه Wi-Fi بدون امنیت می توانند همه ترافیک رمزگذاری نشده آن را مشاهده کنند. و نقاط داغ عمومی نامناسب می توانند شما را به سمت بانکی یا سایت های الکترونیکی الکترونیکی طراحی شده برای گرفتن نام کاربری و رمز عبور خود هدایت کنند. و همچنین لزوماً کسی که در آن طرف یک کافی شاپ به طور فیزیکی واقع شده است می تواند یک شبکه Wi-Fi بدون ورود به نام کافه راه اندازی کند ، به این امید که اطلاعات مفید ورود به سیستم را برای فروش یا سرقت هویت بدست آورد.

احتمال

هر فرد باهوش فنی می تواند به طور بالقوه نرم افزار لازم را برای رهگیری و تجزیه و تحلیل ترافیک Wi-Fi بارگیری کند.

چگونه از خود محافظت کنید

- فقط از شبکه های Wi-Fi عمومی استفاده کنید که با گذرواژه ایمن هستند و WPA2 / 3 را فعال کرده اند (این مورد را در صفحه ورود به سیستم با درخواست گذرواژه مشاهده خواهید کرد) ، جایی که هنگام انتقال به طور پیش فرض ترافیک رمزگذاری می شود.

- برای رمزگذاری ترافیک تلفن هوشمند خود ، یک برنامه VPN بارگیری کنید. NordVPN (Android / iOS از 3.49 دلار در ماه) یک انتخاب عالی و همه جانبه است که به عنوان مثال برای رایانه لوحی و لپ تاپ شما محافظت از چند دستگاه را ارائه می دهد.

- اگر باید به یک شبکه عمومی متصل شوید و برنامه VPN ندارید ، از وارد کردن جزئیات ورود به سیستم برای سایت های بانکی یا ایمیل خودداری کنید. اگر نمی توانید از آن جلوگیری کنید ، اطمینان حاصل کنید که URL موجود در نوار آدرس مرورگر شما یک

- آدرس صحیح است. و هرگز اطلاعات خصوصی را وارد نکنید ، مگر اینکه با سایت دیگری ارتباط ایمن داشته باشید (در URL به دنبال “https” و در نوار آدرس به دنبال یک نماد قفل سبز بگردید).

- روشن کردن احراز هویت دو مرحله ای برای حساب های آنلاین همچنین به محافظت از حریم خصوصی شما در Wi-Fi عمومی کمک می کند.

9. برنامه هایی با رمزگذاری ضعیف

حتی برنامه هایی که مخرب نباشند می توانند دستگاه همراه شما را آسیب پذیر کنند. طبق اطلاعات موسسه InfoSec ، برنامه هایی که از الگوریتم های رمزگذاری ضعیف استفاده می کنند ، می توانند اطلاعات شما را به شخصی که به دنبال آن است ، درز کنند. یا کسانی که الگوریتم های قوی نادرستی اجرا کرده اند می توانند درهای پشتی دیگری را برای بهره برداری از هکرها ایجاد کنند و به همه داده های شخصی تلفن شما امکان دسترسی می دهند.

احتمال

یک خطر بالقوه ، اما تهدیدی کمتر از دیگران مانند Wi-Fi بدون امنیت یا فیشینگ.

چگونه از خود محافظت کنید

- قبل از بارگیری ، برنامه ها را بصورت آنلاین بررسی کنید – نه تنها در فروشگاه های برنامه (که اغلب مورد بازبینی هرزنامه قرار می گیرند) ، بلکه در جستجوی Google نیز از نظر رفتارهای نادرستی که ممکن است سایر کاربران گزارش کرده باشند ، بررسی می شود.

- در صورت امکان ، فقط برنامه ها را از توسعه دهندگان معتبر بارگیری کنید – به عنوان مثال ، کسانی که در Google با نظرات مثبت و نتایج بازخورد یا در سایت های بررسی کاربران مانند Trustpilot در Google ظاهر می شوند. طبق گفته کسپرسکی ، “وظیفه توسعه دهندگان و سازمان ها این است که استانداردهای رمزگذاری را قبل از استقرار برنامه ها اعمال کنند.”

10. آسیب پذیری شبکه جهانی تلفن – SS7

یک پروتکل ارتباطی برای شبکه های تلفن همراه در سراسر جهان ، سیستم سیگنالینگ شماره 7 (SS7) دارای یک آسیب پذیری است که به شما اجازه می دهد هکرها پیام های متنی ، تماس های تلفنی و مکان ها را جاسوسی کنند ، فقط با شماره تلفن همراه شخصی.

مسائل امنیتی سالهاست که کاملاً مشهور است و هکرها از این چاله برای رهگیری کدهای احراز هویت دو مرحله ای (2FA) که از طریق پیام کوتاه از بانک ها ارسال می شود ، بهره برداری می کنند و مجرمان اینترنتی در آلمان حساب های بانکی قربانیان را تخلیه می کنند. مترو بانک انگلیس طعمه حمله مشابهی شد.

این روش همچنین می تواند برای هک کردن سایر حساب های آنلاین ، از طریق ایمیل تا رسانه های اجتماعی ، خراب کردن خسارات مالی و شخصی مورد استفاده قرار گیرد.

به گفته محقق امنیت Karsten Nohl ، نهادهای انتظامی و اطلاعاتی از این سوء استفاده برای رهگیری داده های تلفن همراه استفاده می کنند و بنابراین لزوماً انگیزه زیادی برای دیدن وصله داده شدن ندارند

احتمال

این احتمال در حال افزایش است ، زیرا حداقل منابع مورد نیاز برای بهره برداری از این آسیب پذیری ، آن را در دسترس مجرمان سایبری با مشخصات بسیار کوچکتر قرار داده است که به دنبال سرقت کدهای 2FA برای حساب های آنلاین هستند – نه اینکه به تلفن رهبران سیاسی ، مدیر عامل یا سایر افرادی که ارتباطات می تواند ارزش بالایی در بازارهای زیرزمینی داشته باشد.

چگونه از خود محافظت کنید

- به جای پیام کوتاه ، ایمیل یا (هنوز امن تر) یک برنامه احراز هویت به عنوان روش 2FA خود انتخاب کنید.

- ویسنایفسکی می گوید ، از یک سرویس پیام رمزگذاری شده انتها به انتها استفاده کنید که از طریق اینترنت کار می کند (بنابراین پروتکل SS7 را دور می زنید). WhatsApp (رایگان ، iOS / Android) ، Signal (رایگان ، iOS / Android) و Wickr Me (رایگان ، iOS / Android) همه پیام ها و تماس ها را رمزگذاری می کنند و مانع از قطع ارتباط و دخالت کسی در ارتباطات شما می شوند.

- توجه داشته باشید که اگر در یک گروه بالقوه هدف قرار دارید ، می توانید مکالمات تلفنی شما را کنترل کرده و مطابق آن رفتار کنید.

11. ایستگاه های شارژ مخرب

در حالی که به زودی ممکن است سفر و گردشگری در پیش داشته باشید با این ایستگاه های شارژ برخورد میکنید ، سال گذشته دفتر دادستانی منطقه لس آنجلس هشدار امنیتی در مورد خطر ربوده شدن ایستگاه های شارژ برق عمومی USB ربوده شده در مکان هایی مانند فرودگاه ها و هتل ها را منتشر کرد.

ایستگاه های شارژ مخرب – از جمله رایانه های پر از بدافزار – از این واقعیت که کابل های استاندارد USB داده ها را انتقال داده و همچنین باتری را شارژ می کنند ، بهره می برند. تلفن های قدیمی اندرویدی حتی ممکن است به محض اتصال به هر رایانه ای ، دیسک سخت را به طور خودکار سوار کنند و داده های آن را در معرض یک مالک قرار دهد.

محققان امنیتی همچنین نشان داده اند که امکان ربودن ویدئو وجود دارد ، بنابراین هنگامی که به هاب شارژ مخرب متصل می شوید ، یک هکر می تواند هر ضربه کلید ، از جمله رمزهای عبور و داده های حساس را کنترل کند.

احتمال

کم. هیچ مورد شناخته شده ای از نقاط شارژ ربوده شده وجود ندارد ، در حالی که تلفن های جدید اندرویدی هنگام اتصال به رایانه جدید ، اجازه بارگذاری هارد دیسک خود را می گیرند. آیفون ها پین می خواهند. با این حال ، ممکن است آسیب پذیری های جدیدی کشف شود.

چگونه از خود محافظت کنید

- گوشی را به دستگاههای ناشناخته وصل نکنید ؛ شارژر همراه با خود داشته باشید. ممکن است بخواهید روی یک کابل USB فقط شارژ مانند PortaPow سرمایه گذاری کنید.

- اگر رایانه عمومی تنها گزینه شماست، اگر هنگام اتصال به اینترنت ، پنجره بازشو دریافت کردید یا دسترسی به رایانه دیگر (iPhone) را رد کردید ، گزینه “فقط شارژ” (تلفن های Android) را انتخاب کنید.

12. برج های سلولی جعلی ، مانند FBI’s Stingray

FBI ، IRS ، ICE ، DEA ، گارد ملی ایالات متحده ، ارتش و نیروی دریایی از جمله ارگان های دولتی هستند که به استفاده از دستگاه های نظارت بر تلفن همراه (معروف StingRays) معروف هستند که از برج های شبکه ای صادقانه تقلید می کنند.

StingRays و برج های حامل بی سیم متظاهر مشابه ، تلفن های همراه را مجبور می کنند اتصال حامل موجود خود را قطع کنند تا در عوض به StingRay متصل شوند ، به اپراتورهای دستگاه اجازه می دهد تماس ها و متن های ایجاد شده توسط این تلفن ها ، حرکات و تعداد افرادی را که پیام می دهند را کنترل کنند و تماس بگیرید

از آنجا که شعاع StingRays در حدود 1 کیلومتر است ، تلاش برای نظارت بر تلفن مظنون در یک مرکز شلوغ شهر می تواند ده ها هزار تلفن شنود شده باشد.

احتمال

در حالی که شهروندان عادی هدف عملیات StingRay نیستند ، اما به لطف آژانس های فدرال نمی توان دانست که با داده های اضافی گرفته شده از غیر هدف ها چه کاری انجام می شود.

چگونه از خود محافظت کنید

- از برنامه های پیام رمزگذاری شده و تماس صوتی رمزگذاری شده استفاده کنید ، به ویژه اگر وارد موقعیتی شوید که می تواند مورد علاقه دولت باشد ، مانند اعتراض. Signal (رایگان ، iOS / Android) و Wickr Me (رایگان ، iOS / Android) هر دو پیام ها و تماس ها را رمزگذاری می کنند و مانع از رهگیری یا تداخل ارتباطات شما توسط کسی می شوند. ویسنایفسکی می گوید ، بیشترین رمزگذاری مورد استفاده امروزه شکستنی نیست و رمزگشایی یک تماس تلفنی 10-15 سال طول می کشد.

- ویسنایفسکی می گوید: “مسئله چالش برانگیز این است که آنچه پلیس از نظر قانونی قادر به انجام آن است ، هکرها نیز می توانند همین کار را انجام دهند.” “ما دیگر در حوزه فناوری نیستیم که میلیون ها دلار هزینه دارد و فقط ارتش به آن دسترسی دارد. افرادی که قصد دخالت در ارتباطات را دارند توانایی این کار را دارند. “

- از افراد امنیتی تا افراد کم تجربه تر، بسیاری از ارتباطات سنتی رمزگذاری نشده در حال منقرض شدن هستند – و شاید طی چند سال دیگر تصور نمی شود که ما هرگز اجازه داده ایم مکالمات و اطلاعات خصوصی خود را بدون محافظت از طریق اتر عبور دهیم.

نارنج نارنج یک سایت تفریحی سرگرمی

نارنج نارنج یک سایت تفریحی سرگرمی